BootSecurity - Seguridad en el arranque.

La opciones propuestas por este módulo abarcan la seguridad física de una máquina. Este módulo corrige los agujeros de seguridad de versiones previas que permitían a cualquier persona acceder físicamente a la consola y adquirir privilegios de (i.e. superusuario). En efecto, era suficiente ejecutar LILO en modo monousuario, (LILO: linux single) para encontrarse con un gentil intérprete de comandos perteneciente al root ;-P

Obviamente esto no basta. Para proteger físicamente a una computadora se debe proteger la BIOS con una contraseña, el disco duro debe ser el único dispositivo de arranque, el gabinete debe estar asegurado para evitar que alguien agregue su propio disco duro... Este es por supuesto un comportamiento paranoico que no necesita aplicarse sin que exista una muy buena razón.

Desde el punto de vista del programa, algunas medidas elementales brindan un compromiso razonable con las mencionadas anteriormente:

- Would you like to password-protect the LILO prompt? - ¿Desea proteger a LILO mediante una contraseña? [N]

-

Al contestar "Yes" (SÍ) evita que gente desautorizada acceda al sistema tras el arranque. - Would you like to reduce the LILO delay time to zero? - ¿Desea reducir a cero el tiempo de espera de LILO? [N]

-

De esta manera nadie puede ingresar parámetros en tiempo de arranque. Si nuestra computadora posee diversos sistemas operativos no debe responderse en forma afirmativa pues el único SO que arrancará será el elegido por defecto. - Do you ever boot Linux from the hard drive? - ¿Siempre arranca Linux desde el disco duro? [Y]

-

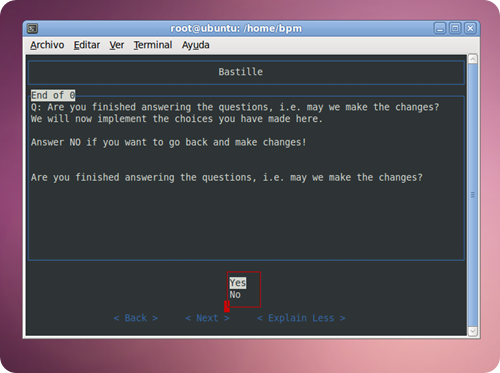

Si respondió YES (SÍ) a algunas de las preguntas previas y tiene instalado LILO en su sistema, debe responder también aquí YES (SÍ) para que se graben las modificaciones al disco. - Would you like to write the LILO changes to a boot floppy? - ¿Desea guardar los cambios hechos a LILO en un disquete de arranque? [N]

-

Debe responder afirmativamente si dispone de un disquete de arranque para emergencias o bien si es el modo elegido para arrancar Linux. - Would you like to disable CTRL-ALT-DELETE rebooting? - ¿Desea desactivar la secuencia CTRL-ALT-DELETE para reiniciar el sistema? [N]

-

El objetivo es evitar que alguien reinicie la máquina. Sin embargo, esto es inútil a menos que también se encuentre protegido el suministro de energía eléctrica ;-) - Would you like to password protect single-user mode? - ¿Desea proteger el modo monousuario mediante una contraseña? [Y]

-

Como hemos visto al principio de este módulo, resulta ser una muy buena idea evitar que cualquier persona adquiera privilegios de superusuario.

SecureInetd - Seguridad Inetd.

El propósito de este módulo es restringir y desactivar servicios superfluos. Los hackers fácilmente pueden encontrar agujeros de seguridad en cualquier servicio privilegiado, por lo tanto se deben restringir tanto los servicios como sus privilegios.

Por ejemplo, un error en el DNS de RedHat 6.0 permite adquirir privilegios de superusuario en forma remota. Desactivando este servicio o reduciendo sus privilegios nos protegerá de este inconveniente.

Algunos protocolos, como los comandos r ya mencionados pero también el ftp o el telnet resultan ser muy vulnerables. Otros permiten al atacante obtener información (finger o identd por ejemplo) de las cuentas de una máquina, etc. Muchos de estos servicios están administrados por tcp_wrapper que permite controlar al que accede a un determinado servicio (por intermedio del archivo /etc/hosts.{allow, deny}). Una vez que el wrapper decide si el cliente puede acceder al servicio solicitado, envía la solicitud al correspondiente servidor.

Esta parte continúa siendo un tanto rígida y debería reveerse completamente en futuras versiones.

- Would you like to modify inetd.conf and /etc/hosts.allow to optimize use of Wrappers? - ¿Desea modificar inetd.conf y /etc/hosts.allow para optimizar el uso de Wrappers? [Y]

-

Bastille-Linux instala estos dos archivos. Puede resultar interesante hecharles un vistazo para pasarles parámetros más precisos en función a nuestras necesidades. - Would you like to set sshd to accept connections only from a small list of IP addresses? - ¿Desea autorizar el acceso a sshd solamente a un número limitado de direcciones IP? [N]

-

sshd es un demonio que permite conectarse de modo seguro (intercambio de claves, cifrado de contraseñas y datos,...) Permite reemplazar totalmente a telnet, rlogin, rsh, rcp y ftp. Cabe destacar un versión equivalente de ssh bajo la licencia BSD: OpenSSH. Volveremos sobre este asunto posteriormente. - Would you like to make "Authorized Use" banners? - ¿Desea instalar mensajes con la leyenda "Uso autorizado"? [Y]

-

Toda persona que intente conectarse a nuestra máquina verá un mensaje de advertencia que le preguntará si está autorizado para conectarse a través de este servicio. Este mensaje se encuentra en el archivo /etc/motd.

Antes de proseguir, recordemos que una red se basa en un modelo cliente-servidor. Por lo tanto, para cada servicio hay que saber si se está del lado del cliente o del lado del servidor. Por ejemplo, el no hacer funcionar el servidor web no nos impide navegar por Internet ya que el navegador juega el rol del cliente.

DisableUserTools - Deshabilitar las herramientas de los usuarios

Este módulo es breve pero absolutamente indispensable para un servidor. En general, un hacker ingresa a una máquina mediante una cuenta de usuario normal. A continuación recompila algunos programas del sistema a fin de poder explotar sus puntos débiles. Este módulo desactiva al compilador C para todos los usuarios salvo para el superusuario.

Por lo tanto, si una máquina es únicamente un servidor donde nadie necesita compilar hay que eliminar el compilador.

ConfigureMiscPAM - Configuración de PAM

La finalidad de este módulo consiste en disminuir los riesgos de ataques tipo 'Denegación de servicios' estos ataques cuelgan al sistema sobrecargándolo (por ejemplo: llenando una partición con archivos core, ejecutando pings mortales, etc)PAM significa "Pluggable Authentification Module". Se trata de una biblioteca que permite al administrador del sistema elegir el modo en que autentica cada aplicación a sus usuarios, los permisos que tienen, los recursos a los que pueden acceder, etc.

- Would you like to put limits on system resource usage? - ¿Desea imponer limitaciones al uso de recursos del sistema? [Y]

-

El archivo /etc/security/limits.conf contiene los límites impuestos al sistema. Bastille-Linux los modifica de la siguiente manera:- a la cantidad de archivos core la acota a 0 ;

- cada usuario puede ejecutar a los sumo 150 procesos ;

- el máximo tamaño de un archivo se limita a 40 Mb.

- Se pueden modificar cada uno de estos valores directamente desde el archivo de configuración.

- Should we restrict console access to a small group of user accounts? - ¿Se debe restringir el acceso a la consola a un pequeño grupo de cuentas de usuario? [N]

En RedHat 6.0/6.1, los usuarios que se conectan inicialmente desde la consola se benefician con ciertos privilegios como el poder montar el CD-ROM. Es posible restringir el acceso a la consola a un grupo de usuario de confianza. Esta pregunta permite precisar dichos usuarios si se opta por este tipo de política.

Si te ha gustado el artículo inscribete al feed clicando en la imagen más abajo para tenerte siempre actualizado sobre los nuevos contenidos del blog:

0 comentarios:

Publicar un comentario

No insertes enlaces clicables, de lo contrario se eliminará el comentario. Si quieres ser advertido via email de los nuevos comentarios marca la casilla "Avisarme". Si te ayudé con la publicación o con las respuestas a los comentarios, compártelo en Facebook,Twitter o Instagram. Gracias.